主页 > imtoken钱包官方 > VPN?入侵?比特币?俄罗斯袭击者究竟是如何被发现的? (转)

VPN?入侵?比特币?俄罗斯袭击者究竟是如何被发现的? (转)

本文不关心俄罗斯和美国大选,只关心反追踪技术的问题,因为很多都是美国政府有的能力,俄罗斯政府也有

正在调查俄罗斯干涉美国大选的穆勒上周五发布了一份起诉书,虽然起诉书只描述了美国政府的单方面指控,但它揭示了一些看似合理的有趣技术细节。我们觉得有必要简单介绍一下。

这份起诉书暗示了一些操作上的疏忽——当您为公正的目标行事时,请务必注意以下问题。免责声明:本文与俄罗斯攻击者完全无关,我们反对任何恶意行为。

基础设施的划分

根据起诉书,俄罗斯人在租用服务器、注册互联网域名以及设置电子邮件、Twitter 和其他帐户时,使用匿名措施试图消灭服务器。去身份。但他们并没有尽最大努力划分基础设施。

克林顿的竞选主席约翰·波德斯塔 (John Podesta) 和其他人收到了包含 URL 缩短服务 Bitly 链接的网络钓鱼电子邮件。创建这些链接的 Bitly 帐户已使用电子邮件地址“dirbinsaabol@mail.com”注册。

攻击者使用相同的电子邮件地址在租用服务器的提供商处创建帐户,使用“在线加密货币支付服务”(根据起诉书中引用的一些提示的措辞,推测有有问题的服务可能是 BitPay)。该加密货币账户用于支付注册域名 dcleaks.com 的费用,这意味着网络钓鱼活动背后的任何人也购买了域名 dcleaks.com 并租用了此服务器。

添加关于 VPN 工作原理的小注释:VPN 可用于隐藏您的 Internet 协议或 IP 地址。当您连接到一个网站(例如 twitter.com)时,该网站会获知您正在使用的 VPN 的 Internet 地址,而不是您的真实地址。

起诉书称,有人使用“同一个比特币资金池”来支付马来西亚的 VPN 服务,以及托管 dcleaks.com 网站的马来西亚服务器。几个月后,有人使用同一个马来西亚 VPN 帐户登录@Guccifer_2 Twitter。这证实了 dcleaks.com 背后的人也可以访问@Guccifer_2 Twitter 帐户。

请注意这一点,由 VPN 引起的问题——从购买到付款再到使用。

租用错误的基础设施

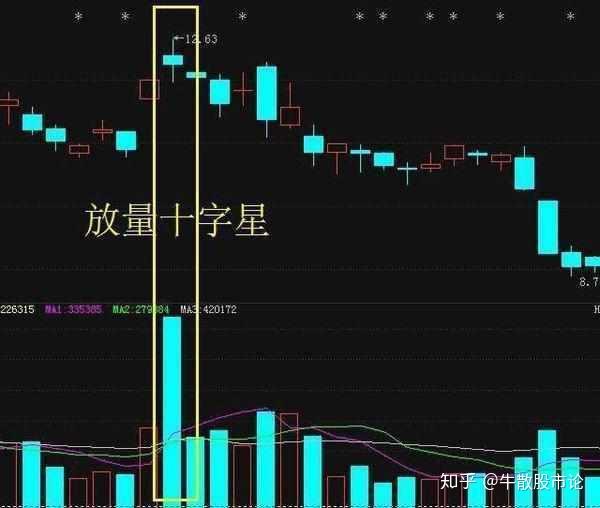

根据起诉书,GRU 攻击者首先接管了 DCCC 网络,然后是 DNC 网络,使用钓鱼邮件通过比特币地址可以查到主人吗,欺骗收件人在恶意网站上输入密码。

起诉书称,他们随后使用受害者的凭据访问 DCCC 的内部网络,并安装了一台名为 X-Agent 的自定义恶意软件的计算机。

此后不久,它就转移到了 DNC 的网络。注意:据称攻击者“在其中一台计算机上激活了 X-Agent 的键盘记录和屏幕截图功能,以窃取有权访问 DNC 网络的 DCCC 员工的凭据。”凭借 DNC 登录凭据,他们能够“访问”三十 -三台 DNC 计算机。 “一旦他们进入 DNC 网络,他们就入侵了 DNC 的 Microsoft Exchange Server。

在有人入侵计算机并安装间谍软件后,攻击者会向间谍软件发送命令以将数据发回给他们。这通常通过连接到称为命令和控制的计算机(C2)server.

根据起诉书,攻击者租用作为 X-Agent 的 C2 服务器的计算机位于亚利桑那州。状态。据称,他们使用 X-Agent 感染 DCCC 网络上的计算机,然后登录到此 C2 服务器,以便向特定计算机发出命令、记录击键并截取屏幕截图。

起诉书甚至指出,当在这台 C2 服务器上准确收集数据时,它说 4 月 14 日,攻击者监视了 DCCC 员工的计算机 8 小时,在此期间,他们捕获了“与同事的通信以及在提升时输入的密码”资金和投票以促进该项目。”

6 月 15 日,CrowdStrike 发表了一篇博客文章,其中几乎没有详细说明 DNC 上存在网络攻击,并且该攻击归因于 GRU 组的 Cozy Bear 和 Fancy Bear。

根据起诉书,在 CrowdStrike 的博文发布五天后,据称俄罗斯人从他们的 C2 服务器中删除了所有“活动日志”,包括他们的登录历史记录。

然而,事实是美国政府可以访问 C2 服务器收集的击键和屏幕截图,甚至知道 GRU 代理在什么时候从服务器上删除了活动日志和登录历史记录,这表明托管服务提供商是可能会开始配合调查,包括可能分享连接到 C2 服务器的硬盘快照。这将允许调查人员访问这些信息。

注意:托管服务提供商的问题。在选择基础设施之前,有必要尽可能多地探查服务提供者和政府之间的关系,并推测会发生什么。

除了在亚利桑那州租用服务器外,据称攻击者还在伊利诺伊州租用了一台单独的服务器。在服务器上,他们使用了一个单独的恶意软件 X-Tunnel,通过加密通道将来自 DCCC 和 DNC 网络的数 GB 文件上传到伊利诺伊州的服务器。从租用此服务器的托管服务提供商处获得的信息。

强制公司交出数据

请注意:截至 2016 年,网络攻击的技术细节表明美国政府拥有一些令人印象深刻的能力。但他们似乎使用的主要能力不是技术,而是:传票。美国政府可以强制公司交出数据。众所周知,俄罗斯政府也可以。

美国政府几乎肯定会收到来自 Bitly、Twitter、Facebook、谷歌、WordPress 和其他几家公司的信息。公司数据,包括 BitPay 或其他加密货币支付处理器、VPN 提供商、VPS 托管提供商和域名注册商等——俄罗斯政府可以联系到哪些公司,请。 (Twitter 和 WordPress 拒绝置评。BitPay 表示,“BitPay 已收到美国政府机构的传票,但不会公开该信息的使用方式或请求原因。”Facebook 和 Google 无视置评请求)

美国政府可以访问与特定帐户相关的所有公司信息,例如攻击者用于登录服务的 IP 地址、活动时间戳、发送的电子邮件、直接消息的副本以及连接到用于可以绘制非常详细的图片的潜在图像的攻击。</p>

政府或其合作伙伴有可能入侵了目标的计算机

本文件中一个有趣的细节是多次提及其中一名被告在互联网上进行研究,以及行动发生的时间:

“2016 年 3 月 28 日左右,YERMAKOV 在各种社交媒体网站上研究了受害者 1 和 2 的姓名以及他们与克林顿的关系。关系”; “例如,从2016年3月15日左右开始,YERMAKOV对DNC的互联网协议配置进行了技术查询,以识别连接的设备”,“几乎同一天,YERMAKOV搜索了有关DNC网络的开源信息; “4月7日左右, 2016 年,YERMAKOV 对 DCCC 的 Internet 协议配置进行了技术查询,以识别连接的设备”;“在此期间,YERMAKOV 研究了与访问和管理 Microsoft Exchange Server 相关的 PowerShell 命令”;“在 2016 年 5 月 31 日前后,YERMAKOV 搜索了关于 Company 1 [CrowdStrike] 及其关于 X-Agent 和 X-Tunnel 的报告的开源信息……调查人员如何获得这些信息?想到了两种解释很可能,国家安全局(或向美国当局提供与 2016 年大选相关的黑客攻击信息的荷兰情报机构 AIVD 等外国合作伙伴)泄露了 Yermakov 的计算机并定期记录他的攻击密钥或访问他的浏览器历史记录。

另一种解释是,Yermakov 在登录其帐户时使用 Google 进行这些搜索,调查人员从 Google 获悉了他的搜索历史。不过,后者的说服力不大,因为搜索引擎 Yandex 在俄罗斯比较流行,GRU 的官员真的会傻到用加州的谷歌吗?

另一名被告 Anatoly Kovalev 被指派给 GRU 各个网络部门的官员,他们只提到与攻击美国选举基础设施有关,而不是民主党。但有一条信息很突出,文件说:

“在 2016 年 8 月,也就是 6 月左右,FBI 发布了关于 SBOE 1 [State Board of Elections 1,可能是伊利诺伊州] 遭到黑客攻击的警报,并确定了一些用于进行黑客攻击的基础设施。作为回应,KOVALEV 删除了他的搜索记录。 KOVALEV 和他的同谋还删除了在针对州选举委员会和类似选举相关实体的行动中使用的账户记录。 “美国调查人员怎么会知道科瓦列夫删除了他的搜索历史,甚至是属于多个在线账户的记录?推测最有可能的情况是 NSA 入侵了他的计算机,访问了他的浏览器历史记录,并且他的击键可能已经被记录下来,并使用他们自己的 C2 服务器从他的计算机上截取了屏幕截图。

美国政府很擅长追踪比特币交易?

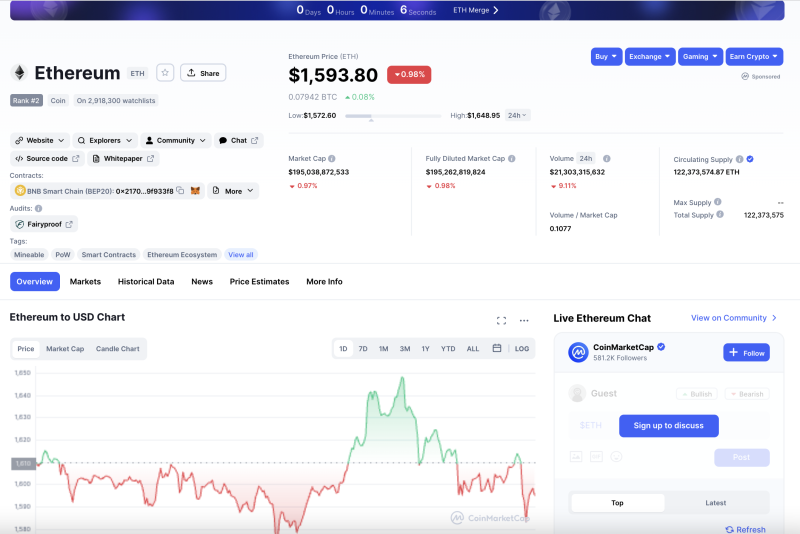

起诉书指控俄罗斯人“通过利用比特币等加密货币的匿名性构建的交易网络洗钱了价值超过 95,000 美元。”

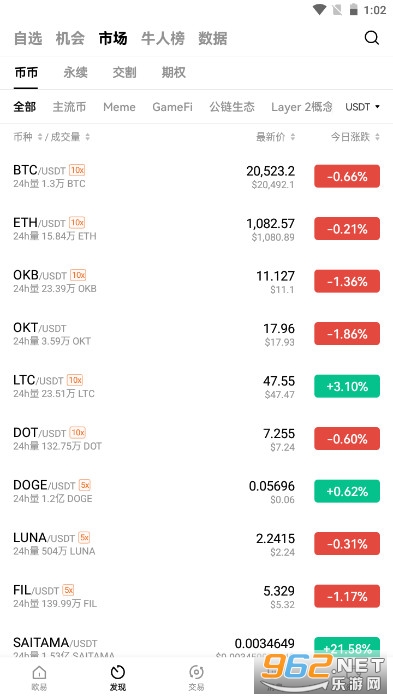

请注意,比特币交易远非匿名,而是永久存储在称为区块链的公共分类账中,互联网上的任何人都可以查看该分类账。账户被称为“钱包”,但与传统的银行账户不同,比特币钱包只是一个数字——它们不包括所有者的身份或姓名。因此,如果您能够匿名获得比特币,就像据称俄罗斯被告试图做的那样通过比特币地址可以查到主人吗,您可以将其用于任何事情,而无需与您绑定交易。

然而,事实证明起诉比看起来要困难。

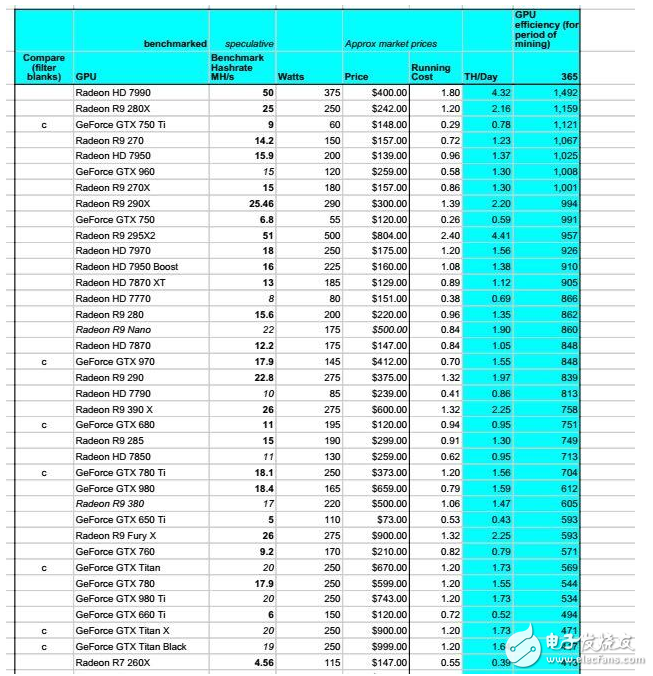

挖矿涉及投入大量计算机能力以反复解决随机数的数学问题,直到您有幸得到正确答案,此时您的比特币钱包中有钱。根据起诉书,据称俄罗斯人开采了他们自己的比特币区块。起诉书还称,俄罗斯人使用其他方法匿名获取比特币,包括“通过点对点交易所购买比特币、通过其他数字货币转移资金以及使用预付卡。 “后一种方法是用现金从实体零售店购买预付礼品卡、借记卡或其他类似卡,然后在互联网上匿名转售以换取比特币。

匿名使用 比特币的一个复杂因素是支付处理器。虽然比特币交易不是必需的,但许多接受比特币作为支付类型的网站使用 BitPay 或 Coinbase 等公司来帮助他们处理比特币。

请注意:这些支付处理器通常会在交易中附加买家的电子邮件地址和 IP 地址。

支付处理器,以及在不同交易中重复使用相同的电子邮件地址,这些线索有助于美国调查人员追踪这笔钱。也可以通过查看比特币交易中购买的东西来追踪它。

例如,起诉书指出,攻击者使用的 dcleaks.com 是在 dcleaks.com 购买的,并且涉及交易的是一家美国的支付处理公司。由于该比特币区块用于购买 dcleaks.com,因此该区块必须由 GRU 官方控制,任何其他交易也必须来自 GRU。

请注意此处关于如何假定身份的思路 - 域注册商、加密货币支付处理商,甚至只是这两家公司的通知和收据的电子收据任何电子邮件帐户都可能泄露身份信息。

再次强调,本文不关注俄美大选,只关注反追踪技术问题,因为美国政府的很多能力,俄罗斯政府也有。